Tyto aplikace umožní číst zprávy z cizího telefonu, aniž by o tom dotyčný věděl. Zkontrolujte si, zda je v telefonu nemáte

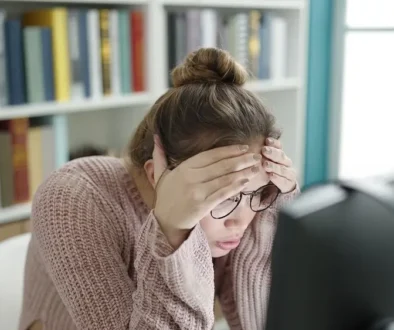

Naše soukromí dostává v době, kdy si nedokážeme představit pár hodin bez telefonu, pořádně zabrat. Kyber útočníci přichází stále s novými metodami, jak nás o citlivá data připravit. A v poslední době je na vzestupu nepříjemný fenomén takzvaného stalkerwaru – softwaru, který vás dokáže sledovat i bez vašeho vědomí. Útočníci tak mohou vzdáleně číst vaše zprávy, sledovat polohu a dokonce i monitorovat v reálném čase obrazovku telefonu.

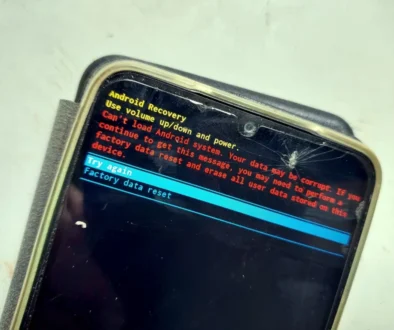

Vzhledem k otevřenosti systému je hlavním terčem těchto útoků platforma Android, přičemž útoky mohou mít naprosto zásadní dopad na bezpečnost vašich dat. Zatímco klasický virus se snaží o poškození systému, stalkerware zůstává neviditelný, což jeho odhalení značně komplikuje. Často se však skrývá pod aplikacemi či instalacemi, které vzbuzují podezření – třeba spořič baterie, synchronizace kalendáře nebo update systému. Po udělení oprávnění tyto aplikace mohou běžet tiše na pozadí a útočníkům dát kompletní přehled o vašich aktivitách.

Mechanismus fungování: Od snímku obrazovky po keyloggery

Technologie sledování, kterou většina stalkerware systémů využívá, je velmi sofistikovaná. Moderní špionážní aplikace se opírají o tzv. Virtual Network Computing protokoly nebo využívají nativní funkci nahrávání obrazovky. V pravidelných intervalech (nebo při detekci aktivity) pořídí snímek obrazovky a ten okamžitě odešlou na server útočníka. Ten pak získává kompletní přehled o vašich konverzacích na sociálních sítích, heslech do internetového bankovnictví a dalších citlivých údajích.

Dalším kritickým nástrojem, který některé stalkerware systémy využívají, je keylogger, který zaznamenává veškeré úhozy na virtuální klávesnici. Proti tomuto útoku neexistuje účinná obrana a nepomáhá ani nativní šifrování zpráv, které některé aplikace obsahují.

Signály, které není radno ignorovat

Přestože se stalkerwary snaží být neviditelné, jejich aktivita samozřejmě zanechává určité stopy. Jedním z hlavních indikátorů bývá neobvykle rychlé vybíjení baterie a zahřívání přístroje i v situacích, kdy jej aktivně nepoužíváte. Neustálé pořizování snímků obrazovky a odesílání dat na pozadí zaměstnává procesor, což se na baterii telefonu zákonitě podepíše.

Druhým varovným signálem je často zvýšená spotřeba mobilních dat. Telefon totiž přenáší odcizená data na server útočníka, takže i během noci může telefon spotřebovat stovky megabitů dat. Pokud se to děje i vám, měli byste zbystřit.

Kde hledat vetřelce? Prozkoumejte oprávnění

Pokud máte podezření, že s vaším telefonem není něco v pořádku, prvním krokem by vždy měla být kontrola seznamu aplikací s vysokými oprávněními. Obvykle to zjistíte v nastavení telefonu, kde je třeba najít sekci „Zabezpečení a soukromí“ a následně podkategorii „Správce oprávnění“.

Jakmile tuto možnost najdete, zaměřte se primárně na to, jaké mají jednotlivé aplikace uděleno. Mělo by vás zajímat primárně oprávnění k přístupnosti (v anglickém nastavení označené jako Acessibility). Pokud se tam objevuje cokoliv jiného než známé systémové aplikace, měli byste zbystřit a toto oprávnění co nejrychleji odstranit.

Dále je dobré projít kompletní seznam nainstalovaných aplikací, který byste také měli najít přímo v nastavení. Hledejte generické názvy, aplikace bez ikon nebo obecně nesystémové aplikace, které mají podobný účel jako aplikace z továrního nastavení (budík a další). Pokud něco takovho v telefonu máte (a třeba si ani nepamatujete, že byste ji stahovali), okamžitě ji odinstalujte.

Nejlepším řešením je prevence a digitální hygiena

Nejúčinnější prevencí proti stalkerwaru je fyzická kontrola nad zařízením. Tyto aplikace se do zařízení mohou dostat klidně i manuální instalací, proto nikdy nepůjčujte telefon lidem, kterým stoprocentně nedůvěřujete. Za běžných okolností jej mějte dobře zabezpečený, ideálně pomocí biometriky.

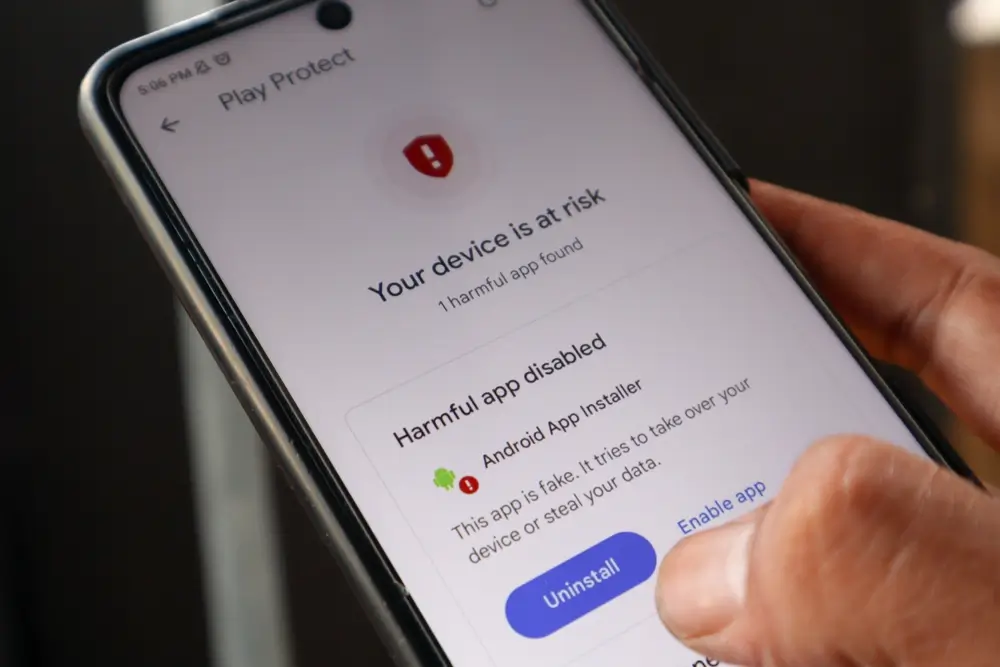

V neposlední řadě je pak nutné mít aktivovanou funkci „Google Play Protect“, která na zařízeních s Androidem v reálném čase skenuje zařízení na přítomnost hrozeb. Aplikace vždy stahujte pouze z oficiálních zdrojů, nikdy ne z emailových příloh ani jiných pofidérních zdrojů.